eIDAS a el. podpisy (5): půjde ještě ověřovat jejich platnost?

Technické standardy říkají, jak by se měla platnost elektronických podpisů ověřovat. Nové nařízení eIDAS má ale poněkud odlišnou představu, která se rozchází jak s dosavadní právní úpravu, tak i s běžnou praxí.

V pátém pokračování tohoto malého letního seriálu, na téma nového unijního nařízení eIDAS a oblasti elektronických podpisů, se již dostaneme k poněkud techničtějším otázkám – ale stále takovým, které mají obecnější souvislosti a také dosti zásadní dopady.

Dnes nám konkrétně půjde o ověřování platnosti elektronických podpisů (ale i značek, pečetí a časových razítek). Jde o dosti odborné (technické) záležitosti, závislé na konkrétní použité technologii – a jako takové obvykle nejsou detailně řešeny na úrovni zákonů, nařízení či směrnic, které chtějí být co nejvíce technologicky neutrální. Jsou to věci, které patří do technologických standardů, a jen některé jejich „hlavní obrysy“ se dostávají do prováděcích právních předpisů, jakými jsou například vyhlášky.

Až dosud, přesněji do 1.7.2016, tomu tak skutečně bylo: dosavadní zákon č. 227/2000 Sb. o elektronickém podpisu, který ještě nebyl zrušen, ve svém §20 odst. 4 obsahuje zmocnění k vydání vyhlášky o „postupech při ověřování platnosti ….“. A tato vyhláška (konkrétně č. 212/2012 Sb.) pak stanovuje určité základní mantinely pro aplikaci technických postupů pro samotné ověřování, které vychází z technických norem a standardů (na které se vyhláška odvolává ve své příloze).

Vyhláška č. 212/2012 to sice nedělá úplně správně (viz dále), ale v zásadě nejde proti duchu a podstatě technických standardů. Jenže nové nařízení eIDAS na to jde jinak a klíčové části postupu ověřování se snaží předepsat rovnou a samo. Bohužel jinak, než jak vše řeší technické standardy i dosavadní praxe.

Jak se ověřuje platnost podpisů?

Abychom pochopili, o co jde, musíme si nejprve naznačit, jak probíhá ověřování platnosti elektronických podpisů. Tedy alespoň to dosavadní, vycházející z dosavadní praxe i dosavadní právní úpravy, a také z existujících technických standardů.

Abychom mohli prohlásit nějaký konkrétní podpis za platný, musí být splněno hned několik podmínek - a to současně, protože každá z nich je podmínkou nutnou. V zásadě jde o tři podmínky, z nichž jednou je neporušená integrita toho, co bylo původně podepsáno (tj. že to nebylo jakkoli změněno).

Další dvě podmínky se pak týkají podpisového certifikátu, o který se podpis opírá (a vlastně všech jeho nadřazených certifikátů), a jsou vztaženy k určitému časovému okamžiku. Říkejme mu třeba „rozhodný okamžik“:

- k rozhodnému okamžiku byl certifikát v době své řádné platnosti (certifikáty mají vždy jen určitou dobu platnosti – a podmínkou je, aby k rozhodnému okamžiku tato doba již začala, ale ještě neskončila)

- k rozhodnému okamžiku nebyl certifikát revokován, resp. tzv. předčasně zneplatněn

K poslední z těchto podmínek si dodejme, že jde o významnou přednost zaručených elektronických podpisů (tedy těch, založených na kryptografických technikách) oproti vlastnoručním podpisům: když někdo odkouká váš vlastnoruční podpis a naučí se ho napodobit, nemáte žádnou možnost jak mu to znemožnit.

To v případě zaručených elektronických podpisů možnost obrany existuje: pokud by došlo ke kompromitaci vašeho soukromého klíče (který je právě „tím unikátním“, co nesmí mít ani znát nikdo jiný, protože jinak by se mohl podepisovat za vás), můžete nechat předčasně zneplatnit (tzv. revokovat) certifikát, který jste si nechali k příslušnému soukromému klíči vystavit. Je to obdoba toho, co můžete (a měli byste) udělat se svou platební kartou, pokud vám ji někdo ukradne: necháte ji co nejdříve zablokovat.

Jak funguje revokace?

Analogie s platební kartou pomáhá i v pochopení toho, jak takové zablokování (revokace) vlastně funguje: když vám kartu ukradnou, a tudíž ji nemáte ve své moci, nemůžete ji roztrhat, zničit, či nějak přepsat dobu platnosti, která je na kartě uvedena (vyražena). Proto se informace o zablokování uchovává jinde: v bance, přes kterou také jdou všechny požadavky na platbu z dané karty. A kde také mohou být zastaveny, je-li karta již zablokovaná.

V případě certifikátů také nemáte možnost nějak přepsat dobu jejich řádné platnosti. Jednak proto, že by šlo o změnu obsahu, která by porušila integritu certifikátu (který je podepsán, resp. opatřen el. značkou autority, která jej vydala). Ale hlavně proto, že se nedostanete k jednotlivým exemplářům svého certifikátu, které se již stihly „rozletět do světa“ (je obvyklé připojovat certifikát ke každému podpisu, který je na něm založen).

Proto se informace o revokaci také uchovává „někde jinde“ - na místě, jehož adresa je v certifikátu uvedena. A každý, kdo ověřuje platnost nějakého el. podpisu (či značky, pečetě, razítka atd.), má povinnost se na toto místo podívat a ověřit si, že k rozhodnému okamžiku nebyl příslušný certifikát revokován.

Chce eIDAS vůbec kontrolovat revokaci?

Vraťme se ale zpět k celkovému postupu ověřování: dosud, podle dosavadní právní úpravy i podle technických standardů, je zjišťování stavu revokace chápáno jako samostatný (a povinný) krok, resp. jako samostatná podmínka – vedle toho, aby k rozhodnému okamžiku trvala doba řádné platnosti certifikátu.

Ukažme si to na úryvku z obsahu dosavadní vyhlášky č. 212/2012 Sb., která předepisuje jednotlivé kroky při ověřování platnosti:

§ 4

(1) Ověření platnosti kvalifikovaného certifikátu nebo kvalifikovaného systémového certifikátu zahrnuje

a) ověření, zda je kvalifikovaný certifikát nebo kvalifikovaný systémový certifikát v intervalu doby platnosti, ….

c) ověření, zda kvalifikovaný certifikát nebo kvalifikovaný systémový certifikát nebyl zneplatněn …..

Nové nařízení eIDAS to ale vidí jinak, jako jeden krok. Mluví totiž jen o zjišťování platnosti certifikátu – a zjišťování stavu revokace explicitně nezmiňuje:

Článek 32

Požadavky na ověřování platnosti kvalifikovaných elektronických podpisů

1. Postup ověření platnosti kvalifikovaného elektronického podpisu potvrdí platnost kvalifikovaného elektronického podpisu, pokud:

……

b) kvalifikovaný certifikát byl vydán kvalifikovaným poskytovatelem služeb vytvářejících důvěru a v okamžiku podpisu byl platný; ……..

To, zda ověřování platnosti podle nového nařízení eIDAS zahrnuje i kontrolu revokace, lze (zřejmě) odvodit jen nepřímo, z jiných jeho ustanovení. Například z následujícího ustanovení:

Článek 28

Kvalifikované certifikáty pro elektronické podpisy

…..

4. Pokud byl kvalifikovaný certifikát pro elektronické podpisy po počáteční aktivaci zneplatněn, ztrácí okamžikem zneplatnění platnost a jeho status se nemůže v žádném případě změnit zpět.

……

Osobně se domnívám, že takto zásadní věc (jakou je kontrola stavu revokace) by nařízení mělo řešit explicitně, tedy „stavět na jisto“, a ne ji ponechávat na nějaký výklad.

Nehledě na to, že by se daly najít argumenty i pro opačný výklad: u vlastnoručních podpisů se žádná kontrola jejich revokace neprovádí (ani by nebylo jak). A když nařízení eIDAS přisuzuje i nejvyšší formě elektronických podpisů (kvalifikovaným el. podpisům) právní účinky pouze na úrovni vlastnoručního podpisu, mohlo by chtít stejně nastavit i postupy jejich ověřování. Tedy netrvat na zjištění stavu revokace, tak jako se neprovádí ani u vlastnoručních podpisů.

Mají se elektronické podpisy vůbec ověřovat? A kdy?

Když už jsme u paralely s vlastnoručními podpisy, přidejme si ještě jeden zajímavý postřeh: vlastnoruční podpisy se obvykle neověřují, nebo alespoň ne dopředu.

Snad jen u úkonů typu (osobního) výběru peněz v bance, kdy se podpis kontroluje vůči podpisovému vzoru. Ale to je spíše výjimkou z obecného pravidla, že vlastnoruční podpis se dopředu neověřuje. Místo toho se spoléhá na jeho pravost (že jej skutečně vytvořila ta osoba, která je prezentována jako podepsaná), a případné ověřování se provádí až dodatečně, v situaci kdy dojde ke sporu.

Jinými slovy: když někdo dostane nějaké (listinné) podání, které svým obsahem pochází od pana Jana Nováka, a je na něm třeba i zcela nečitelný klikyhák, spoléhá se na to, že skutečně jde o vlastnoruční podpis příslušného Jana Nováka, a jedná podle toho.

Důvody jsou přitom i praktické: ověřovat vlastnoruční podpisy je nákladné a zdlouhavé. Je k tomu nutný písmoznalec, který potřebuje další vlastnoruční podpisy k posouzení shody. Jde do značné míry o „ruční práci“, která je čím dál tím dražší. I proto se to nedělá dopředu ale jen následně tam, kde vznikne nějaký spor.

To u elektronických podpisů, alespoň těch kryptografických (od zaručeného el. podpisu výše), je situace diametrálně odlišná. U nich je vše zařízeno tak, aby se ověřování mohlo provádět strojově, bez jakékoli „ruční práce“. Tedy i mnohem levněji, prakticky zdarma.

Pak je velmi zajímavou otázkou, zda u elektronických podpisů nepožadovat jejich ověření dopředu a vždy, a nikoli jen dodatečně, v případě sporu.

Elektronické podpisy se mají ověřovat dopředu

Dosavadní právní úprava na tuto otázku odpovídá kladně, byť poněkud nepřímým způsobem, skrze § 5 odst. 2 zákona č. 227/2000 Sb. o elektronickém podpisu.

Toto ustanovení primárně hovoří o tom, že držitel soukromého klíče by si ho měl chránit jako oko v hlavě – a když tak neučiní a dojde k nějaké škodě, jde tato škoda k jeho tíži. Samozřejmě ale pamatuje i na možnost revokace a držitele revokovaného certifikátu chrání i před škodami, ke kterým by mohlo dojít po revokaci: říká totiž, že pokud příjemce podepsaného dokumentu (spoléhající se strana) neučiní všechny kroky nezbytné k ověření platnosti el. podpisu, pak jde případná škoda naopak za ní.

§ 5 Povinnosti podepisující osoby

(1) Podepisující osoba je povinna

a) zacházet s prostředky, jakož i s daty pro vytváření zaručeného elektronického podpisu s náležitou péčí tak, aby nemohlo dojít k jejich neoprávněnému použití,

b) uvědomit neprodleně poskytovatele certifikačních služeb, který vydal kvalifikovaný certifikát, o tom, že hrozí nebezpečí zneužití jejích dat pro vytváření zaručeného elektronického podpisu.

(2) Za škodu způsobenou porušením povinností podle odstavce 1 odpovídá podepisující osoba podle zvláštních právních předpisů. Odpovědnosti se však zprostí, pokud prokáže, že ten, komu vznikla škoda, neprovedl veškeré úkony potřebné k tomu, aby si ověřil, že zaručený elektronický podpis je platný a jeho kvalifikovaný certifikát nebyl zneplatněn.

Jinými slovy: přijímá-li někdo nějaký elektronicky podepsaný dokument, musí ověřit platnost jeho el. podpisu, a to „úplně“ (včetně všech kroků). Pokud by ověření neprovedl, nebo neprovedl všechny jeho nezbytné kroky, nesl by případnou škodu, která by kvůli tomu vznikla.

Všimněte si také toho, jaké povinnosti klade citované ustanovení na podepisující osobu (tj. držitele soukromého klíče). Nejenom to, že si svůj soukromý klíč má řádně chránit – ale také že má včas požádat o revokaci certifikátu ke kompromitovanému klíči.

Jak jsme si již řekli v předchozích dílech tohoto seriálu, nové nařízení eIDAS takovéto povinnosti nenastoluje. Držiteli soukromého klíče neukládá (explicitní) povinnosti se o něj řádně starat, ani povinnost včas revokovat příslušný certifikát. Uložení takovýchto povinností nově zbyde na certifikační politiky příslušných autorit, které certifikáty vydávají. Jenže to jsou předpisy s podstatně nižší „právní sílou“, než jakou mají zákony, resp. přímo účinná nařízení.

Zde nás ale zajímá především to, že nové nařízení eIDAS neukládá povinnost ověřovat platnost elektronických podpisů „dopředu“, a ani neřeší otázku případných škod. Opět to tak zůstává na výklad, který ale nemusí být jednoznačný: co když to nařízení chce řešit stejně jako vlastnoruční podpisy, a elektronické podpisy „dopředu“ skutečně neověřovat?

Nebo tuto otázku nařízení ani nechce řešit a nechává vše na národní právní úpravu a konkrétní situaci, ve které je s elektronickými podpisy nakládáno?

Souvislost s digitální kontinuitou

Celá věc má ještě jednu velmi zajímavou a nesmírně důležitou souvislost: jestliže dosavadní právní úprava požaduje řádné a úplně ověření platnosti elektronického podpisu ještě předtím, než se na něj někdo začne spoléhat, pak tím současně zasahuje i do oblasti digitální kontinuity.

Tomu, kdo nějaký elektronicky podepsaný dokument přijímá a měl by jednat na základě jeho platnosti (tj. spoléhající se straně) tato úprava poskytuje důvod odmítnout takový dokument, u kterého již nejde ověřit platnost příslušného podpisu (nejde provést všechny kroky, nutné k ověření). Současně spoléhající stranu k takovémuto odmítnutí motivuje (skrze ustanovení o škodě, která by jinak šla za spoléhající se osobou).

Tím současně vzniká tlak na držitele podepsaného dokumentu (toho, kdo jej má v držení a někomu jinému předkládá), aby jej udržoval v takovém stavu, aby bylo možné provést řádné ověření jeho elektronického podpisu (či značky nebo pečeti). A to je právě to, co je předmětem digitální kontinuity: udržování elektronických dokumentů a jejich podpisů (značek, pečetí) v takovém stavu, aby se s nimi dalo pracovat. Tedy včetně možnosti ověřit platnost podpisů, a následně se spoléhat na obsah podepsaných dokumentů.

Nové nařízení eIDAS ale povinnost udržovat digitální kontinuitu nezavádí. Tedy alespoň ne přímo a explicitně, či nepřímo obdobným způsobem, jakým to činí dnešní právní úprava.

Pravdou ale je, že nové nařízení pro digitální kontinuitu „dělá alespoň něco“: ve svém článku 34 řeší existenci „kvalifikované služby uchovávání kvalifikovaných elektronických podpisů“, která se má starat o udržování dlouhodobé ověřitelnosti samotných elektronických podpisů (a pečetí). Sama Komise přitom vykládá takovouto službu pro „zachovávání podpisů“ (signature preservation) tak, že se netýká samotných podepsaných (či zapečetěných) dokumentů.

Alespoň podle mého názoru ale takováto služba nemůže plnit potřeby digitální kontinuity. I když se bude „řádně starat“ o samotný podpis či pečeť a zajistí jejich pozdější ověřitelnost, nestará se o vazbu mezi původně podepsaným dokumentem a jeho podpisem. Spolu s podpisem (či pečetí) totiž fakticky uchovává jen otisk (tzv. hash) původně podepsaného dokumentu. Jenže s postupem času se stane reálné (výpočetně únosné) najít kolizní dokument k původně podepsanému dokumentu: tedy takový dokument, který je jiný (s odlišným obsahem), ale má stejný otisk (hash) jako původně podepsaný dokument, a tím pádem i stejný elektronický podpis (či pečeť). Takže celá slavná služba pro zachování podpisů pak jen usnadní podvod – poskytne platný a ověřitelný podpis k podvrženému (koliznímu) dokumentu.

Jak volit rozhodný okamžik?

Všechny dosud uvedené výtky vůči novému nařízení ale možná blednou před tou další, která se týká volby rozhodného okamžiku při ověřování platnosti.

Připomeňme si, že ať už ověřujeme jen samotnou řádnou platnost certifikátu, nebo také stav jeho revokace (správně obojí), vždy tak činíme k určitému časovému okamžiku, tzv. rozhodnému okamžiku. Jinými slovy: ptáme se, zda certifikát byl k rozhodnému okamžiku platný (a nebyl revokovaný).

Snad není těžké nahlédnout, že volba rozhodného okamžiku, ke kterému zkoumáme splnění podmínek pro platnost, je zcela zásadní. Při jedné volbě rozhodujícího okamžiku může ověřování platnosti vést ke zjištění, že podpis je platný. Při jiné volbě vede pak ke konstatování, že je neplatný. Ale stejně tak se může stát, že při určité volbě rozhodného okamžiku celý proces ověřování nelze dokončit, a o stavu platnosti podpisu se tudíž nic nedozvíme.

Je to obdobné situaci s platební kartou, když už jsme použili tento příměr: obdobou rozhodného okamžiku je zde okamžik požadavku na platbu kartou. Pokud takovýto požadavek přijde před zablokováním karty, platba by měla být provedena (a jde k tíži držitele karty). Pokud požadavek přijde až po zablokování karty, platba by měla být bankou odmítnuta.

Jenže, a zde náš příměr není úplně dokonalý: zatímco u platebních karet jejich držitele chrání ještě limity, spojené s používáním platební karty, u elektronických podpisů obdobné limity neexistují (přesněji: mohly by existovat, ale právní úprava s nimi nepracuje).

Co říká nařízení?

Teoreticky by správné bylo to, aby rozhodným okamžikem byl okamžik vzniku podpisu. Pak bychom se při následném ověřování ptali, jaký byl stav podpisového certifikátu (a všech jemu nadřazených certifikátů) v tom okamžiku, kdy podpis vznikal.

Pravdou je, že nové nařízení eIDAS to také takto říká: ve svém článku 32, který jsme si již jednou citovali, se ptá po platnosti certifikátu „v okamžiku podpisu“. Připomeňme si to:

Článek 32

Požadavky na ověřování platnosti kvalifikovaných elektronických podpisů

1. Postup ověření platnosti kvalifikovaného elektronického podpisu potvrdí platnost kvalifikovaného elektronického podpisu, pokud:

…….

b) kvalifikovaný certifikát byl vydán kvalifikovaným poskytovatelem služeb vytvářejících důvěru a v okamžiku podpisu byl platný; ……..

Zmínit můžeme také to, že při podepisování se aktuální čas zaznamenává a připojuje k samotnému podpisu. Dokonce takovým způsobem, že je v rámci zajištění integrity chráněn proti případné dodatečné změně. Takže při následném ověřování je tento údaj vždy k dispozici a může sloužit právě jako údaj o okamžiku podpisu.

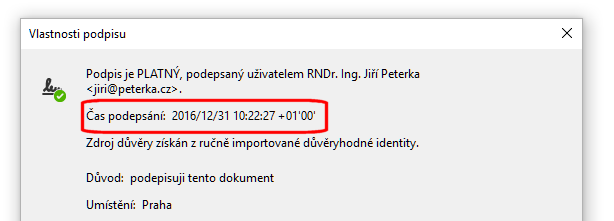

V čem je tedy nějaký problém? V tom, co vidíte na následujícím obrázku.

Jak jistě snadno nahlédnete, jde o okamžik, který ještě nenastal (zde konkrétně: poslední den letošního roku). Přesto byl při přípravě tohoto příkladu zaznamenán jako aktuální čas a připojen k el. podpisu jako okamžik jeho vzniku.

Šlo to – a velmi snadno – díky tomu, že jako aktuální čas je při podepisování brán čas systémových hodin počítače, na kterém podpis vzniká. A tyto systémové hodiny lze velmi jednoduše přetočit (posunout) jak do minulosti, tak do budoucnosti.

Jinými slovy: údaj o čase, připojený k samotnému podpisu, je údaj deklarovaný, resp. tvrzený: ten, kdo podpis vytvářel, nám tvrdí, že právě takový byl časový okamžik, ve kterém podpis vznikl. A je na nás, zda tomu budeme věřit a jednat podle toho, nebo zda budeme požadovat takový údaj o čase, na který se můžeme spoléhat.

Navíc je dobré si uvědomit, že deklarovaný (tvrzený) čas může být nesprávný i z jiného důvodu než kvůli tomu, že nás někdo chce záměrně podvést. Může to být i důsledek toho, že mu jeho počítač nefunguje správně. Že má nesprávně nastavené hodiny, nebo jen nesprávně nastavené časové pásmo. V situaci, kdy roli mohou hrát i sekundy (kvůli případné revokaci), to ale může mít zásadní dopady.

Potřebujeme něco, o co se můžeme opřít?

Snad není těžké nahlédnout, že pro spolehlivé ověření platnosti el. podpisu (ale stejně tak i značky či pečetě) potřebujeme znát takový časový údaj, na který se můžeme dostatečně spolehnout. A že „okamžik vzniku podpisu“, který pochází ze systémových hodin počítače a který se automaticky připojuje k podpisu, takovýmto údajem není.

Pomoci nám může nějaká další (následná) událost, pokud u ní je čas získán a zaznamenán takovým způsobem, že je dostatečně přesný a můžeme se na něj spoléhat. Může to být třeba čas, kdy bylo k podepisovanému dokumentu připojeno (kvalifikované) časové razítko. Protože poskytovatel takovýchto časových razítek má ze zákona povinnost mít správně seřízené hodinky, a samozřejmě nesmí jakkoli podvádět.

Jenže, a to je dobré si zdůraznit: časové razítko lze k podpisu přidat kdykoli. Souběžně s podepisováním (byť i zde může dojít v určitým rozdílům v časech, například v řádu sekund), ale stejně tak i později – třeba za hodinu, za den, týden apod.

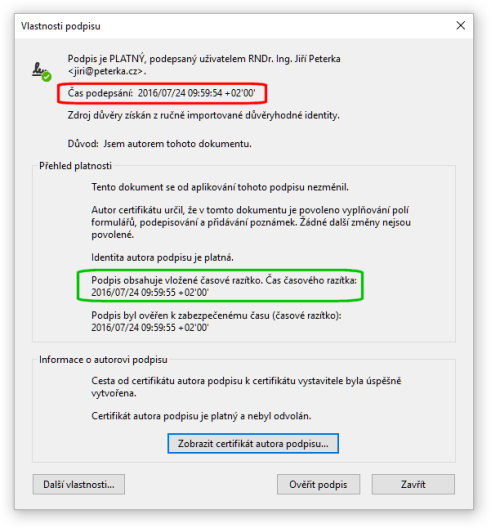

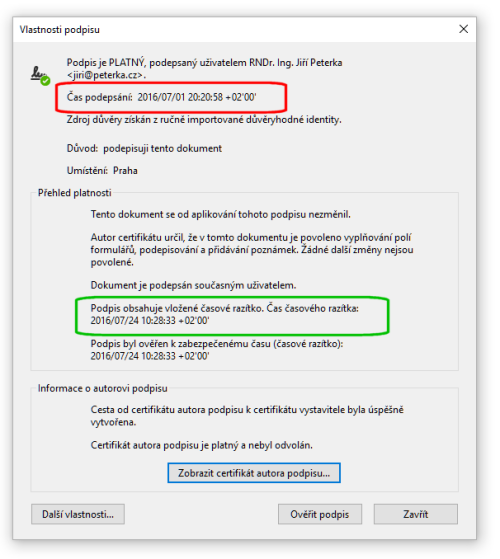

Příklady vidíte na následujících dvou obrázcích. První z nich ukazuje připojení časového razítka přímo při podepisování. Rozdíl v časech je zde pouhá jedna sekunda:

Na druhém obrázku pak vidíte případ, kdy bylo časové razítko přidáno až dodatečně, s odstupem více jak tří týdnů. To ostatně dokresluje i samotný právní statut (kvalifikovaného) časového razítka: to prokazuje, že „orazítkovaná“ data v okamžiku připojení razítka již existovala. Nikoli že právě vznikla. V tom může být podstatný rozdíl, viz výše.

Jenže: kterému času máme věřit? Tomu tvrzenému, které může být velmi snadno zfalšováno (zde: 1.7.2016), nebo času připojení (kvalifikovaného) časového razítka (zde: 24.7.2016), na který se můžeme spoléhat (a za který nám ručí vydavatel tohoto razítka)?

Což když právě v mezidobí (od 1.7.2016 do 24.7.2016) došlo ke kompromitaci soukromého klíče (a včasné revokaci odpovídajícího certifikátu) – a někdo se nás snaží podvést právě tím, že si na svém počítači přetočil hodiny na dobu před revokací? Skočíme mu na to, nebo vsadíme na jistotu?

Co když nemáme (podpisové) časové razítko?

Pokud se nemůžeme opřít o časové razítko přímo spojené se samotným podpisem, může stejný účel splnit i časové razítko připojené k dokumentu jako celku. Nebo, pokud je příslušný dokument i se svým podpisem vložen do nějaké obálky, kontejneru (či datové zprávy), můžeme se opřít i o časové razítko na takovéto obálce (pokud „razítkuje“ skutečně veškerý obsah obálky).

Pokud ani takováto možnost není k dispozici, může pomoci i nějaký další úkon, u kterého se můžeme spoléhat na čas uskutečnění. Třeba pokud jde o firmu či orgán veřejné moci s vlastní podatelnou, může důvěřovat zaznamenanému času přijetí podepsaného dokumentu na tuto podatelnu.

Poslední možností, pokud už nemáme žádnou jinou možnost „ukotvení v čase“, je posuzovat vše tak, jako kdyby elektronický podpis vznikl „právě teď“. Tedy posuzovat, zda podmínky týkající se platnosti podpisového certifikátu jsou splněny k aktuálnímu časovému okamžiku.

Jaký by měl být postup?

Obecný postup pro volbu rozhodného okamžiku, vycházející z technických standardů i dnes ještě obvyklé praxe, je takovýto (zjednodušeně):

- vezmi čas připojení nejstaršího (platného kvalifikovaného) časového razítka

- pokud žádné (platné kvalifikované) časové razítko není, bude rozhodným okamžikem aktuální čas.

Pokud řešíme vše z pohledu nějaké vlastní podatelny či jiného řešení, které přijímá podepsané dokumenty a jehož fungování jsme ochotni věřit, pak obecný postup může vypadat takto:

- vezmi čas připojení nejstaršího (platného kvalifikovaného) časového razítka

- pokud žádné (platné kvalifikované) časové razítko není, bude rozhodným okamžikem čas doručení (přijetí)

Podobně hovoří i dosavadní vyhláška č. 212/2012 Sb., byť v obráceném pořadí a poněkud „uvolněněji“. Navíc vůbec nezmiňuje aktuální čas – zřejmě proto, že se na svět dívá očima elektronické podatelny a předpokládá, že každý podepsaný dokument jí byl nějak doručen (a tudíž u něj existuje čas doručení):

- vezmi čas doručení, „případně nejčasnější časový okamžik, ve kterém [podpis] již prokazatelně existoval …“

- nepodařilo-li se ověřit podpis jako platný dle předchozího bodu, bude rozhodným okamžikem čas připojení (nejstaršího platného kvalifikovaného) časového razítka.

Jak rozumět tomu, co chce eIDAS?

Jenže nové Nařízení eIDAS hovoří jasně, explicitně – a hlavně jinak. Nezajímá se o jakékoli „ukotvení v čase“ a o přítomnost časových razítek, a rovnou stanovuje rozhodný okamžik na „okamžik podpisu“: chce, aby se splnění podmínek vyhodnocovalo „k okamžiku podpisu“. Viz výše.

Jak tomu ale rozumět? Když nařízení takto říká „k okamžiku podpisu“, je třeba to chápat doslova, ve smyslu časového údaje převzatého ze systémových hodin? Nebo je možné termín „okamžik podpisu“ podrobit výkladu a vyložit si ho ve smyslu doby připojení (kvalifikovaného) časového razítka, případně okamžiku doručení?

V prvním dílu tohoto seriálu jsem zmiňoval metodický materiál k ověřování platnosti el. podpisů a pečetí, který připravilo ministerstvo vnitra. Pokud se do něj podíváme, najdeme zde právě výklad ve výše naznačeném smyslu, který v zásadě kopíruje obsah dosavadní vyhlášky 212/2012 Sb.:

V prvé řadě je nutné určit čas vzniku elektronického podpisu – za okamžik vzniku elektronického podpisu MV doporučuje zvolit okamžik, kdy spoléhající se strana může prohlásit, že zaručený elektronický podpis již existoval:

a) datum a čas doručení elektronicky podepsaného dokumentu nebo

b) nejčasnější časový okamžik, ve kterém již prokazatelně existoval zaručený elektronický podpis založený na kvalifikovaném certifikátu pro elektronický podpis, jehož platnost je ověřována (čas připojení důvěryhodného elektronického časového razítka, v případě existence více důvěryhodných elektronických časových razítek čas připojení nejstaršího z nich).

Za tímto výkladem následuje v metodickém materiálu ještě jeho rekapitulace, byť s obráceným pořadím:

Není-li k zaručenému elektronickému podpisu založenému na kvalifikovaném certifikátu pro elektronický podpis připojeno či logicky spojeno platné důvěryhodné elektronické časové razítko, je nejčasnějším okamžikem, ve kterém již prokazatelně existoval zaručený elektronický podpis založený na kvalifikovaném certifikátu pro elektronický podpis, jehož platnost je ověřována, okamžik, kdy došlo k doručení nebo jinému předání elektronického dokumentu podepsaného tímto podpisem.

Spoléhající se strany by tedy měly určit jako okamžik podpisu nejstarší časový okamžik, kdy mohou prohlásit, že elektronický podpis již existoval.

Hlavně ale: jde o metodický materiál, a tedy o něco s podstatně nižší „právní silou“ oproti samotnému Nařízení eIDAS.

Jenže nařízení nehovoří jasně. Nebo se alespoň zdráháme (autoři metodického materiálu i moje maličkost) interpretovat dikci nařízení doslovně – a fakticky tím hodit za hlavu jak duch a logiku technických standardů, tak i celou dosavadní praxi ověřování elektronických podpisů. A ověřovat platnost k deklarovanému časovému okamžiku podepsání, převzatému ze systémových hodin, bez ohledu na (ne)jistotu o jeho správnosti.

Co si myslí v Bruselu?

Zkusme si to opět srovnat s vlastnoručními podpisy na listinných dokumentech. Údaj o čase zde obvykle čerpáme ze samotného obsahu dokumentu. Nejčastěji z nějaké doušky typu „V Praze, dne 25.7.2016“, umístěné většinou v blízkosti samotného vlastnoručního obsahu. Jde přitom také o deklarovaný, resp. tvrzený čas (který nám tvrdí autor podepsaného dokumentu), a který může být přesný a správný, ale také nemusí. Obvykle mu také věříme a pracujeme s ním – do případného sporu.

Když si nyní znovu připomeneme, že nařízení eIDAS přisuzuje i nejvyšší formě elektronického podpisu účinky (pouhého) vlastnoručního podpisu, nemohlo by to s ověřováním „k okamžiku podpisu“ myslet skutečně doslova? Tedy ve smyslu spoléhání se na deklarovaný čas, převzatý ze systémových hodin – když u vlastnoručních podpisů se také řídíme deklarovaným časem, napsaným někde v obsahu podepsaného dokumentu?

Jakkoli mi tato hypotéza přijde iracionální, nesprávná a dokonce nebezpečná, existují další náznaky, které hovoří v její prospěch. Konkrétně: když se nyní schvalovaný adaptační zákon ještě rodil a fungovala pracovní skupina pomáhající s jeho přípravou (jejíž činnosti jsem se účastnil), se otázka volby rozhodného okamžiku pochopitelně také řešila. A tehdy byl vznesen dotaz do Bruselu, jak že je dikce nařízení míněna. Odpověď zněla tradičně diplomaticky, ale vyznívá spíše ve smyslu spoléhání se na deklarovaný čas, právě s odkazem na analogii s listinnými dokumenty:

time of signing is to be interpreted from a legal point of view as the moment in which a document is signed. This does not entail an obligation to use a time stamp nor of another technical means. By analogy with the paper world, the time of signing would be for example the date present on the document (i.e. done at Brussels, 22, May 2015)

Takže jak to tedy je? Jak máme ověřovat platnost zaručených, uznávaných i kvalifikovaných elektronických podpisů? Máme brát v úvahu časová razítka a dosavadní běžnou praxi, navíc „podepřenou“ i metodickým materiálem MV ČR – nebo brát nové nařízení eIDAS za slovo a spoléhat se na deklarovaný (tvrzený) čas, který si každý může nastavit, jak jen chce, a tím zcela eliminovat ochranu v podobě možnosti revokace certifikátu?

Tedy pokud vůbec máme ověřovat platnost elektronických podpisů, značek a pečetí „dopředu“, než se začneme spoléhat na obsah jimi opatřených dokumentů ….

A proč vůbec nařízení, které mělo za cíl „sjednotit“ a „udělat ve věcech pořádek“, naopak místo toho vnáší do věcí ještě větší míru neurčitosti? Abych nemusel rovnou psát, že vnáší ještě větší chaos ….